⏱ Lecture : 17 min

Lorsque vous chargez une page web, vos données circulent par défaut en clair sur l’infrastructure de votre fournisseur d’accès, exposant votre adresse IP et vos habitudes de navigation à n’importe quel observateur. On finit souvent par laisser une trace numérique indélébile sans même s’en apercevoir, faute de protection adéquate.

Mais comment fonctionne un VPN pour sécuriser ce flux ? Nous décortiquons ensemble la mécanique réelle du tunnel chiffré et des protocoles modernes pour vous aider à maîtriser votre confidentialité.

- Analysez le fonctionnement du trajet des données avec et sans VPN

- Maîtrisez les rouages du chiffrement et de la cryptographie

- Décortiquez le mécanisme du tunneling et de l’encapsulation

- Identifiez les protocoles de communication les plus performants

- Saisissez l’utilité réelle du serveur distant et du masquage IP

- Neutralisez les risques liés aux fuites DNS

- Activez le Kill Switch pour parer aux déconnexions

- Vérifiez la politique de confidentialité par les audits indépendants

- Suivez la chronologie technique d’une connexion réussie

- Admettez les contraintes techniques incontournables d’un VPN

- Sélectionnez votre outil selon des critères techniques stricts

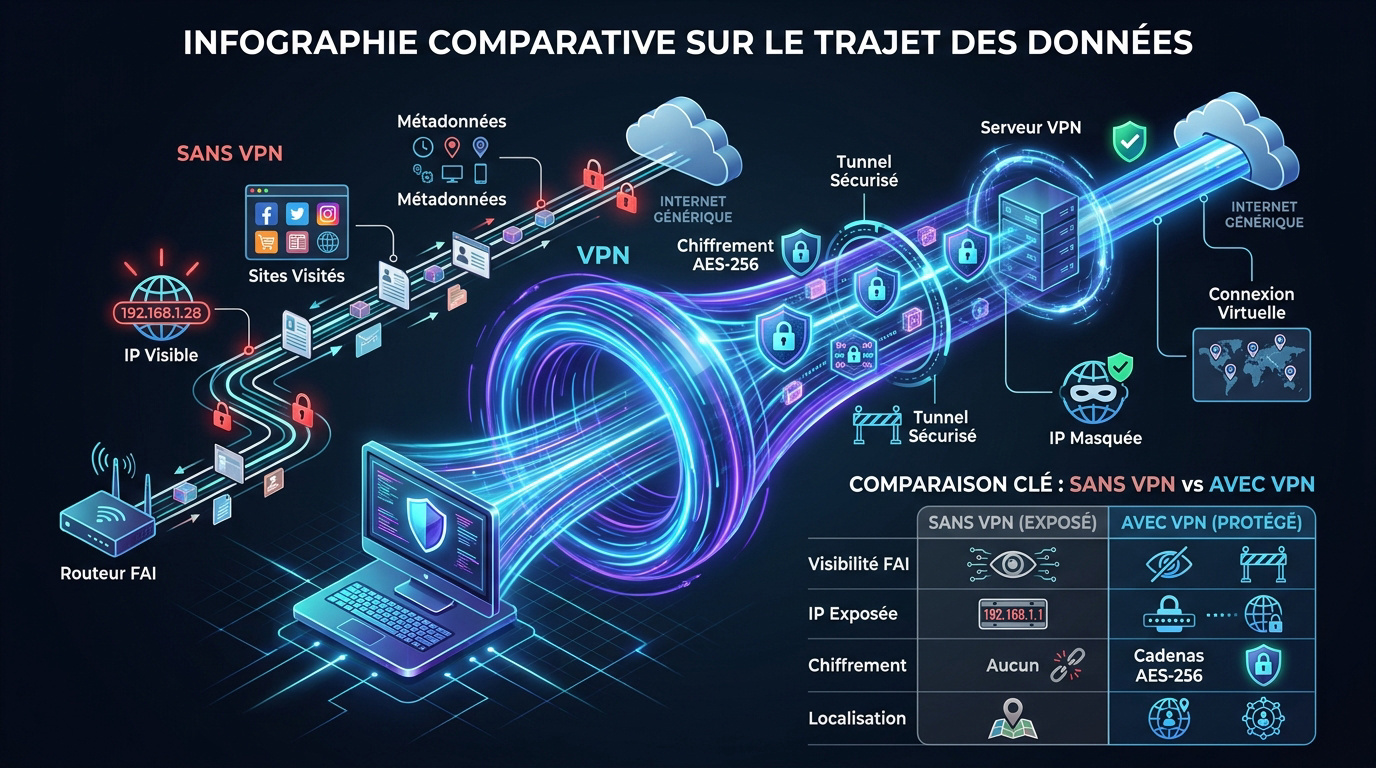

Analysez le fonctionnement du trajet des données avec et sans VPN

Un VPN remplace le trajet direct FAI-Internet par un tunnel chiffré AES-256 vers un serveur distant. Ce mécanisme masque l’IP réelle, sécurise les paquets de données et délocalise virtuellement la connexion pour contrer le pistage. Sans cette protection, chaque bit de donnée circule à découvert sur l’infrastructure de votre fournisseur d’accès. Pour sécuriser vos sessions, utilisez nordVPN, un des leaders du marché.

Voici comment les mécanismes techniques évoluent selon votre mode de connexion.

Le parcours classique sans protection intermédiaire

Votre ordinateur communique directement avec le routeur de votre domicile. Ce dernier transmet toutes vos requêtes au fournisseur d’accès à internet sans aucun filtre. Les données circulent alors en clair sur l’infrastructure réseau.

Votre FAI intercepte et enregistre de nombreuses métadonnées. Il identifie les noms de domaine consultés, vos horaires de connexion et la durée de vos sessions. Rien n’échappe à sa surveillance systématique sur le réseau.

Le site web de destination reçoit votre requête finale. Il identifie immédiatement votre adresse IP publique pour vous répondre. Cette empreinte numérique agit comme une plaque d’immatriculation visible par tous les serveurs.

Les serveurs distants collectent ainsi :

- Votre adresse IP source

- Le type de navigateur utilisé

- La résolution de votre écran

- Votre système d’exploitation (OS)

Le voyage sécurisé par l’application VPN

L’application cliente intercepte vos données sur l’appareil. Elle applique un chiffrement robuste AES-256 sur chaque paquet avant l’envoi. Rien ne sort en clair sur le réseau local. C’est votre première barrière de sécurité.

Les données traversent ensuite un tunnel étanche jusqu’au serveur. Votre FAI ne perçoit qu’un flux de caractères totalement illisibles. Il ignore la destination finale de votre trafic web. Votre vie privée reste préservée.

Le serveur VPN reçoit les paquets et les déchiffre. Il les transmet au site cible en utilisant sa propre infrastructure technique. Le site web ne voit que l’identité du serveur, masquant ainsi votre trace réelle.

Comparaison technique des deux scénarios de connexion

La visibilité des acteurs change radicalement entre ces deux modes. Sans protection, vos activités sont publiques pour l’opérateur. Avec un tunnel, ce dernier devient totalement aveugle sur le contenu de vos échanges numériques.

Le serveur distant brise la liaison directe avec votre identité. Il agit comme un point de rupture essentiel entre vous et internet. Ce relais protecteur garantit une navigation anonymisée face aux serveurs distants.

| Critère | Sans VPN | Avec VPN |

|---|---|---|

| Visibilité FAI | Totale | Nulle |

| IP exposée | Oui | Non |

| Chiffrement | Aucun | AES-256 |

| Localisation | Réelle | Virtuelle |

Pour approfondir ces concepts, vous pouvez consulter notre guide sur la définition et le fonctionnement d’un VPN. Vous y trouverez des détails supplémentaires sur l’usage quotidien.

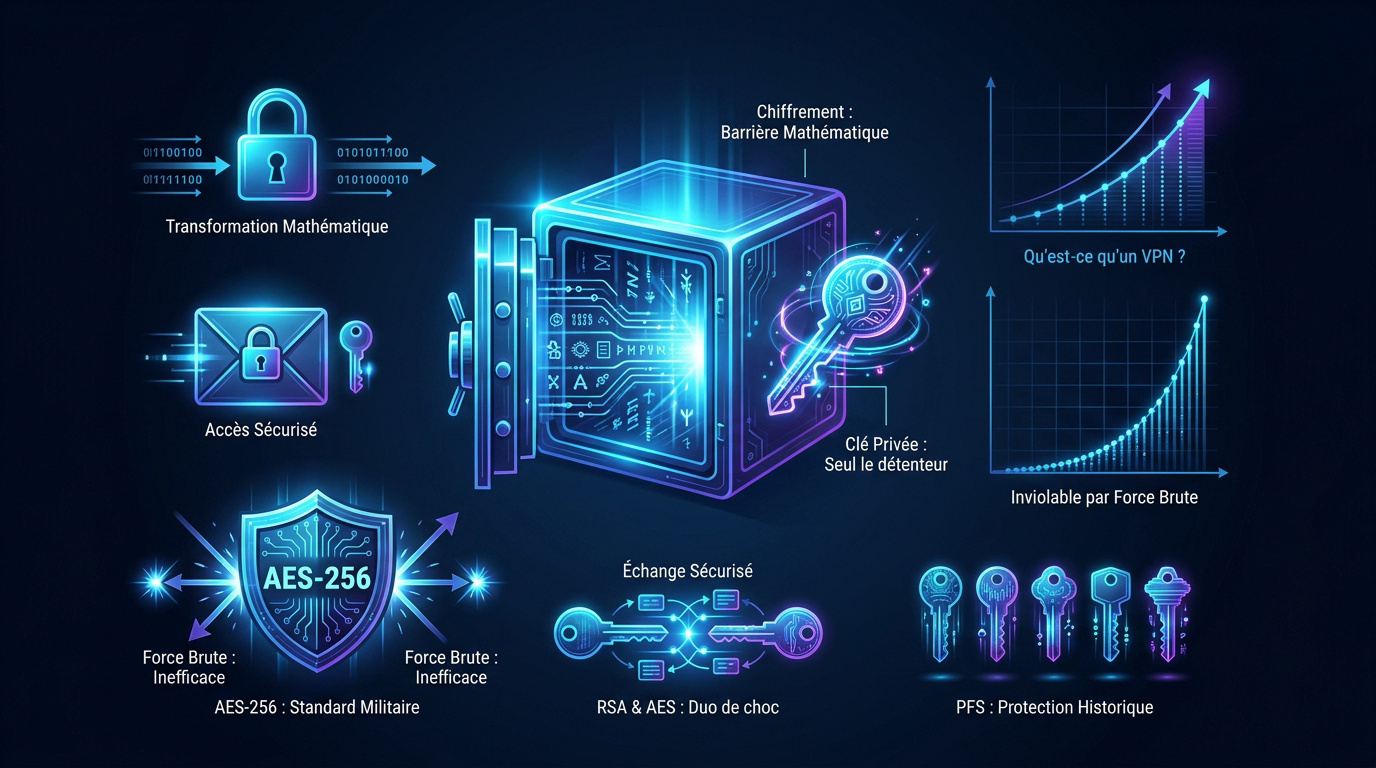

Maîtrisez les rouages du chiffrement et de la cryptographie

Mais au-delà du trajet, c’est la solidité du coffre-fort transportant vos données qui garantit votre anonymat réel.

Principes du chiffrement et analogie de la clé privée

Le chiffrement transforme vos informations lisibles en un code indéchiffrable. Cette mutation repose sur des algorithmes mathématiques complexes. Elle crée une barrière technique infranchissable pour les tiers.

Visualisez une enveloppe scellée par un verrou unique. Seul le détenteur de la clé peut consulter le message. Sans ce sésame, le contenu demeure un mystère total pour l’observateur.

Ce mécanisme neutralise toute tentative d’interception malveillante. Si un pirate dérobe vos paquets, il ne peut rien en extraire. Les données restent inexploitables et parfaitement protégées.

Pour approfondir ces concepts, consultez notre définition et fonctionnement d’un VPN.

Standard AES-256 et résistance aux attaques par force brute

L’AES-256 représente le standard militaire de référence absolue. Les gouvernements l’utilisent pour sécuriser leurs secrets d’État les plus sensibles. Cet algorithme symétrique offre une robustesse qu’aucun ordinateur actuel ne peut briser.

Le volume de combinaisons possibles est tout simplement astronomique. Tester chaque clé exigerait des milliards d’années de calcul intensif. La méthode par force brute s’avère donc totalement inefficace face à cette protection.

Ce standard demeure pérenne malgré les avancées technologiques fulgurantes. Il garantit une marge de sécurité colossale pour les décennies à venir. C’est un investissement technique indispensable pour votre confidentialité.

Négociation des clés et Perfect Forward Secrecy

Distinguez bien le rôle du RSA et de l’AES. Le premier sécurise l’échange initial des clés de connexion. Le second assure le chiffrement ultra-rapide de votre trafic de données réel.

La Perfect Forward Secrecy génère des clés uniques pour chaque session. Si une clé est compromise, vos communications passées restent totalement inaccessibles. Ce cloisonnement est un pilier de la sécurité moderne.

Renouveler ces clés limite drastiquement les risques de fuites massives. C’est une défense proactive contre les attaques les plus sophistiquées. Vous bénéficiez ainsi d’une étanchéité numérique constante.

- Isolation stricte de chaque session de navigation.

- Protection de l’historique contre le déchiffrement rétroactif.

- Garantie de l’intégrité absolue des données.

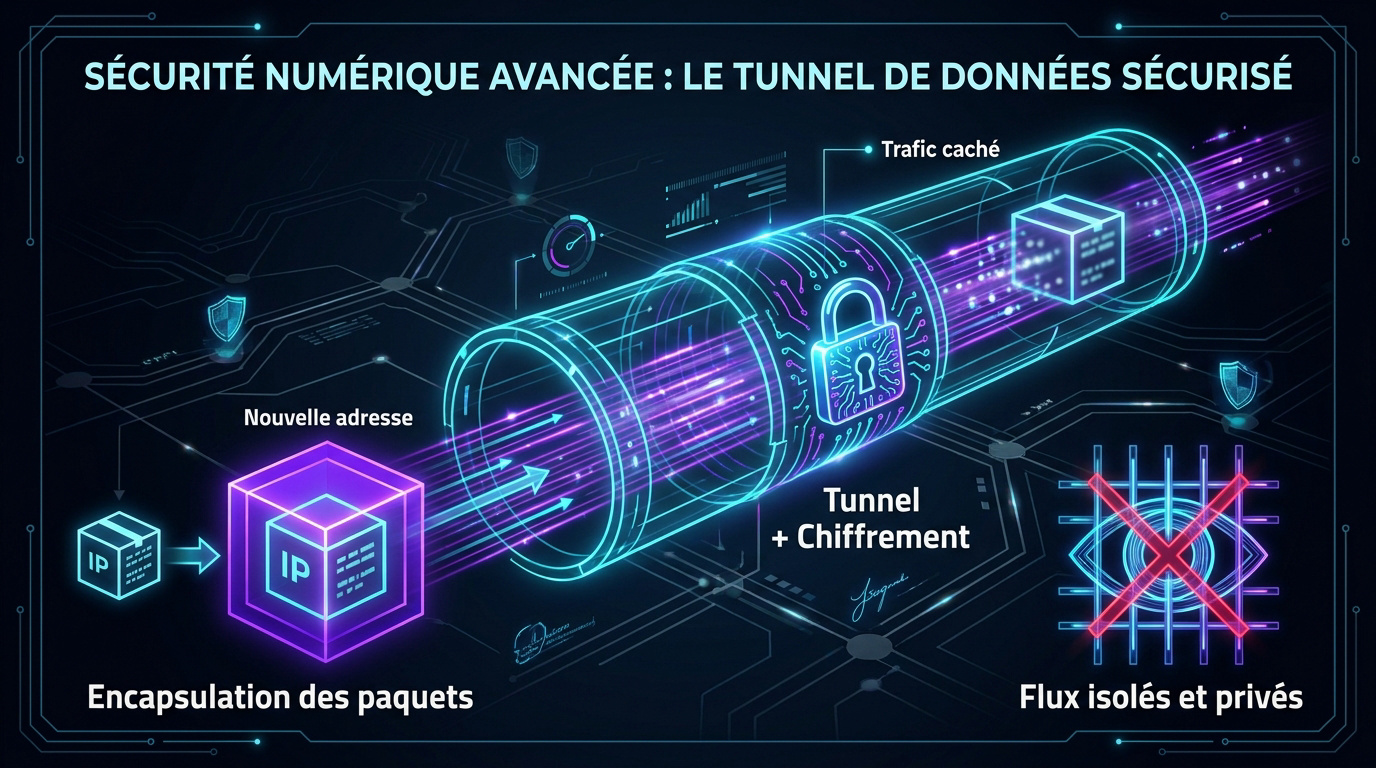

Décortiquez le mécanisme du tunneling et de l’encapsulation

Pour que ce chiffrement soit efficace, il doit circuler dans un conduit hermétique que l’on appelle le tunnel.

Concept du tunnel sécurisé au sein du réseau public

Visualisez vos données comme un train circulant dans un tunnel opaque. Votre trafic privé transite au milieu d’Internet sans être détecté. Ce dispositif cache intégralement votre contenu aux observateurs.

Le tunnel isole strictement vos flux numériques. Les autres utilisateurs présents sur le réseau public ne peuvent jamais interférer. Vous profitez d’un espace privé virtuel totalement étanche et sécurisé.

Notez que le tunnel et le chiffrement remplissent des rôles distincts. Le tunnel transporte vos paquets tandis que le chiffrement les verrouille. Ces deux mécanismes s’avèrent indispensables à votre protection.

Pour choisir un outil performant, consultez notre comparatif et test des services VPN premium. Vous y trouverez les solutions les plus robustes du marché.

Processus d’encapsulation des paquets de données

L’encapsulation consiste à envelopper votre paquet IP original. Une nouvelle en-tête est ajoutée pour gérer le routage. Le contenu initial devient alors invisible pour les routeurs intermédiaires. C’est une lettre placée dans une enveloppe neutre.

Ce processus s’appuie sur le modèle OSI. L’action se situe principalement au niveau de la couche réseau. Cette méthode garantit une compatibilité totale avec toutes vos applications connectées sans exception.

Les routeurs externes voient uniquement l’adresse du serveur VPN. Ils ignorent la destination finale de votre message ou sa nature. Votre vie privée est ainsi préservée face à votre fournisseur d’accès.

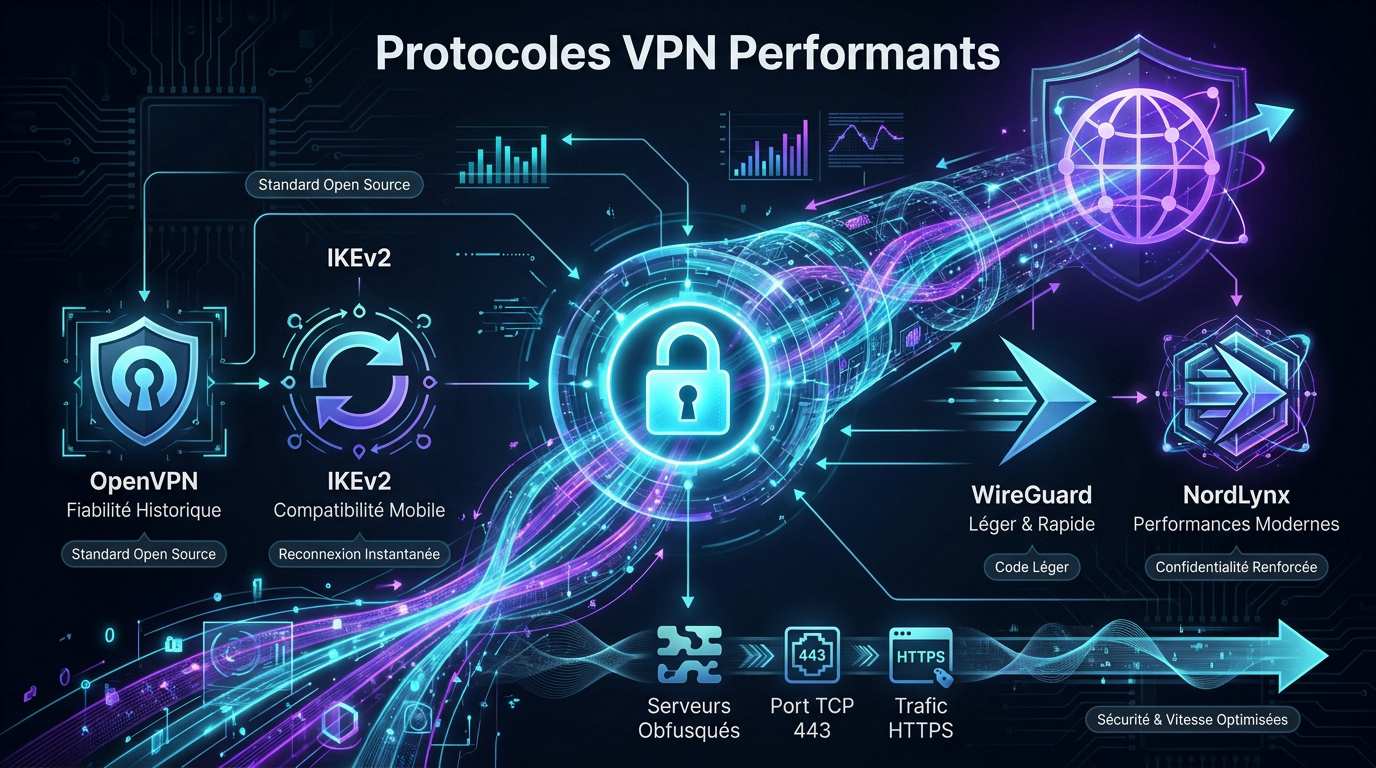

Identifiez les protocoles de communication les plus performants

Ce tunnel ne se construit pas tout seul ; il repose sur des protocoles qui dictent les règles de sécurité et de vitesse.

OpenVPN et IKEv2 pour la stabilité et la compatibilité

OpenVPN est le standard open source historique. Il est réputé pour sa fiabilité extrême depuis plus de vingt ans. C’est un choix très sûr pour votre sécurité.

IKEv2 brille sur les appareils mobiles. Il gère parfaitement les changements de réseaux entre Wi-Fi et 4G. La reconnexion est alors quasi instantanée pour l’utilisateur.

Ces protocoles contournent efficacement les pare-feu. Ils sont robustes et s’adaptent à presque toutes les configurations réseau actuelles. Vous bénéficiez ainsi d’une stabilité sans faille.

Pour approfondir vos connaissances, consultez notre comparatif entre NordVPN et ExpressVPN.

WireGuard et l’optimisation moderne des performances

WireGuard propose un code extrêmement léger. Il contient beaucoup moins de lignes que ses prédécesseurs. Cela réduit drastiquement les risques de failles. C’est une révolution dans le monde des protocoles VPN actuels.

Les gains de vitesse sont impressionnants. La latence est réduite au minimum pour le streaming ou le jeu. C’est le futur de la connexion sécurisée pour vous.

Des versions propriétaires comme NordLynx l’utilisent. Elles ajoutent des couches de confidentialité sur cette base déjà très performante. Le résultat est bluffant d’efficacité au quotidien.

Obfuscation et masquage du trafic VPN

L’obfuscation masque la signature du VPN. Le trafic ressemble à une navigation web classique. Cela permet de tromper les systèmes de surveillance et d’inspection.

Les protocoles Stealth sont cruciaux contre la censure. Ils fonctionnent dans les pays où les VPN sont normalement bloqués. C’est une arme de liberté indispensable.

Ces outils sont indispensables pour les journalistes. Ils garantissent l’accès à une information libre dans les zones restrictives. Votre anonymat reste ainsi totalement préservé.

- Serveurs obfusqués pour une discrétion totale.

- Ports TCP 443 pour imiter le trafic web.

- Déguisement en trafic HTTPS.

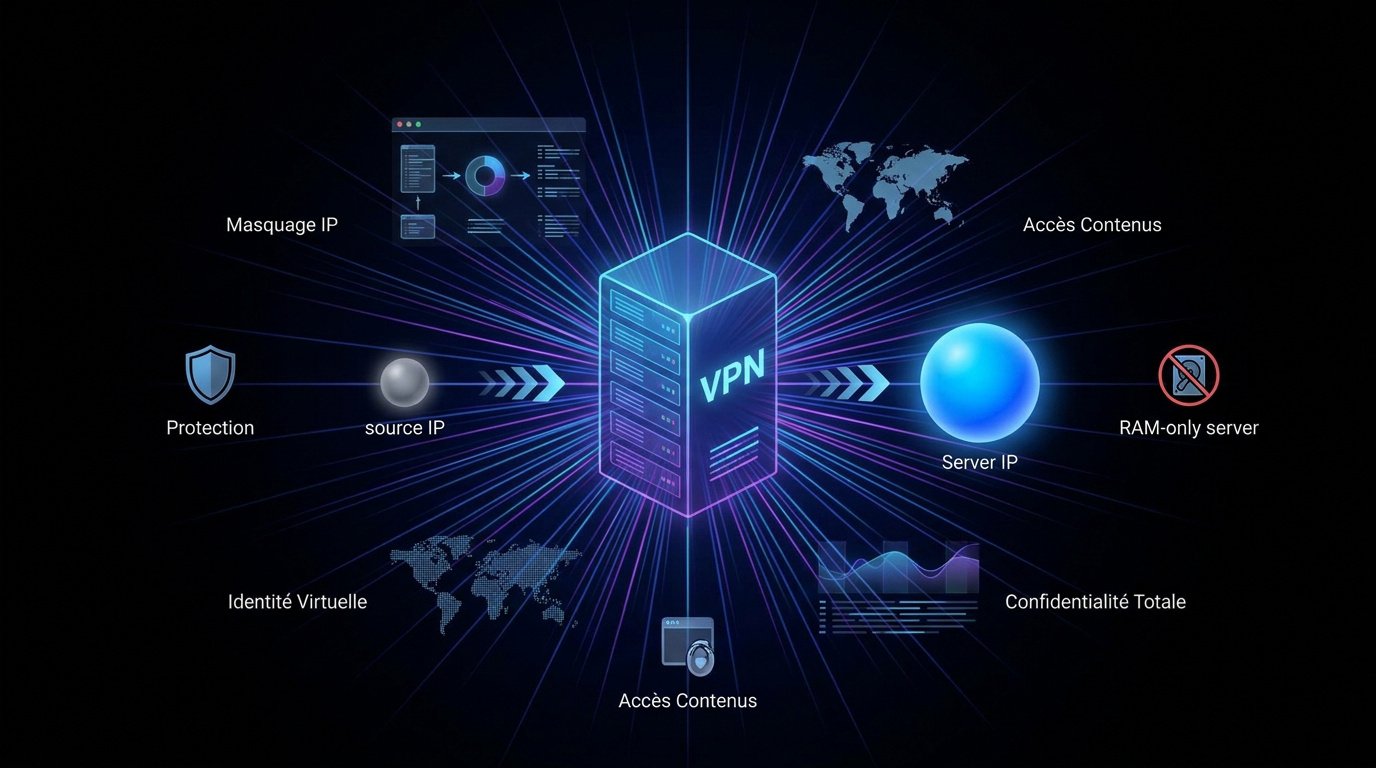

Saisissez l’utilité réelle du serveur distant et du masquage IP

Une fois le protocole choisi, vos données atteignent enfin le serveur, véritable tour de contrôle de votre nouvelle identité numérique.

Le serveur comme relais et bouclier d’identification

Le serveur remplace votre IP réelle. Il prête son identité pour toutes vos requêtes. Votre trace personnelle s’arrête net.

Il reçoit et redirige vos demandes. Le site final ne connaît que l’adresse du serveur. Votre anonymat est ainsi préservé techniquement.

Ce masquage bloque le pistage publicitaire. Les régies ne peuvent plus lier vos recherches à votre foyer réel.

Vous pouvez également lire notre test complet du VPN Surfshark.

Géolocalisation virtuelle et gestion des serveurs RAM-only

La localisation dépend de l’IP du serveur. Vous pouvez apparaître à New York tout en étant à Paris. Cela permet d’accéder à des contenus normalement limités. C’est une fonction très appréciée des utilisateurs.

Les serveurs RAM-only ne stockent rien. Les données s’effacent dès que le serveur redémarre. Aucun log physique ne peut être saisi.

Cette architecture garantit une confidentialité totale. Sans disque dur, aucune trace de votre passage ne subsiste. C’est la sécurité matérielle ultime pour l’utilisateur.

Neutralisez les risques liés aux fuites DNS

Mais attention, une faille peut subsister si vos requêtes d’adresses s’échappent hors du tunnel chiffré.

Fonctionnement du DNS et dangers des requêtes en clair

Le DNS traduit les noms de domaines. C’est l’annuaire qui transforme une URL en adresse IP. Sans lui, le web est inaccessible.

Une fuite DNS expose votre historique. Le FAI voit quels sites vous cherchez à joindre. Le tunnel devient alors inutile.

Windows est souvent sujet à ces failles. Le système tente parfois de passer par les serveurs par défaut.

Pour en savoir plus, découvrez notre test du VPN Cyberghost.

Implémentation de serveurs DNS privés dans le tunnel

Les bons VPN utilisent leurs propres serveurs DNS. Les requêtes restent alors confinées dans le tunnel chiffré. Aucun tiers ne peut intercepter ces demandes de résolution. C’est une brique essentielle d’une protection complète et efficace.

L’application force le passage des flux. Elle bloque les tentatives du système d’utiliser des DNS externes. Votre étanchéité numérique est ainsi assurée.

Vérifiez toujours votre connexion avec des outils. Des sites spécialisés détectent les fuites. C’est un test simple et indispensable.

Activez le Kill Switch pour parer aux déconnexions

Pour garantir une sécurité sans faille, il faut aussi prévoir ce qui se passe quand le VPN s’arrête brusquement.

Mécanisme de coupure automatique du trafic internet

L’application surveille le tunnel en permanence. Si la connexion VPN tombe, le logiciel réagit immédiatement. C’est un garde-fou électronique très réactif.

Le Kill Switch bloque tout le trafic. Internet est coupé instantanément pour éviter les fuites. Vos données ne sortent jamais à découvert.

Cela évite l’exposition accidentelle de votre IP. Votre identité reste protégée même en cas de panne serveur.

Consultez notre comparatif des 5 meilleurs services VPN pour plus de détails.

Différence entre Kill Switch système et applicatif

Le mode système coupe toute la carte réseau. C’est la protection la plus radicale et la plus sûre. Rien ne passe tant que le VPN est éteint. C’est idéal pour une confidentialité maximale et sans compromis.

Le mode applicatif cible certains logiciels. Vous choisissez quels programmes doivent s’arrêter. C’est plus souple mais parfois moins sécurisé.

Les micro-coupures Wi-Fi activent souvent ce levier. Sans Kill Switch, votre IP réelle fuiterait à chaque saut de réseau. C’est un outil de tranquillité.

Vérifiez la politique de confidentialité par les audits indépendants

La technique ne suffit pas sans une confiance absolue dans les promesses du fournisseur.

Rôle des cabinets d’audit dans la validation technique

Des tiers comme Deloitte vérifient les infrastructures. Ils inspectent les serveurs pour débusquer d’éventuels journaux de bord. C’est une preuve de bonne foi.

Les fichiers logs sont examinés scrupuleusement. L’auditeur confirme que rien n’est enregistré sur votre activité. La promesse marketing devient alors une réalité.

Une simple déclaration ne suffit jamais. Seule une expertise externe apporte une crédibilité réelle au fournisseur.

Avis Proton VPN 2026 – Test complet du VPN suisse | Avis.

Analyse des résultats et impact de la juridiction

Les rapports détaillent chaque point de contrôle. Ils valident la configuration logicielle et matérielle des serveurs. Un audit réussi renforce massivement la réputation d’un service. C’est un gage de transparence indispensable pour les utilisateurs exigeants.

Le pays siège influence la rétention des données. Certaines juridictions obligent à conserver des traces. Choisissez des pays respectueux de la vie privée.

Des leaders ont déjà prouvé leur fiabilité. Leurs infrastructures ont résisté à des examens très poussés. Ces exemples rassurent sur l’efficacité des politiques no-log.

Suivez la chronologie technique d’une connexion réussie

Voyons maintenant comment toutes ces briques s’assemblent lors d’une connexion réelle.

De l’authentification initiale au Handshake cryptographique

L’application contacte d’abord le serveur choisi. Elle vérifie vos identifiants pour autoriser l’accès au réseau. C’est la première étape indispensable.

Le Handshake échange les clés publiques. Ce processus sécurise la future session de travail. Les deux machines s’accordent sur le chiffrement.

Les certificats de sécurité sont validés. Cela empêche toute usurpation par un serveur malveillant.

Consultez notre guide sur les 5 VPN gratuits les plus fiables.

Établissement du tunnel et routage des flux actifs

Une interface réseau virtuelle est créée sur l’appareil. Elle devient le passage obligé pour toutes les données sortantes. Le tunnel est alors officiellement actif et opérationnel. C’est le cœur du système de protection en marche.

Le flux de chiffrement est permanent. Chaque paquet est traité en temps réel avant l’envoi. La fluidité dépend de la puissance de calcul.

Le retour des données suit le même chemin. Le serveur reçoit la réponse du site et vous la renvoie chiffrée. La boucle de communication est bouclée.

Admettez les contraintes techniques incontournables d’un VPN

Malgré cette armure technologique, le VPN n’est pas une solution miracle contre tous les dangers.

Impact sur le débit et limites de l’anonymat web

Le chiffrement demande des ressources. Le calcul mathématique peut ralentir légèrement votre connexion internet. La distance physique joue aussi un rôle.

Le fingerprinting reste une menace réelle. Votre navigateur laisse des traces uniques malgré le changement d’IP. Le VPN ne bloque pas tout.

Rester connecté à Facebook annule l’anonymat. Le site sait qui vous êtes grâce à votre compte.

Pour aller plus loin, retrouvez notre classement des 7 meilleurs services VPN.

Incapacité face au phishing et comparaison avec Tor

Un tunnel chiffré ne filtre pas les contenus malveillants. Si vous cliquez sur un lien de phishing, le VPN ne vous sauvera pas. La prudence humaine reste la meilleure défense. L’outil sécurise le transport, pas la destination finale.

Tor utilise plusieurs sauts pour l’anonymat. Le VPN n’en utilise qu’un seul vers le serveur. Les architectures sont fondamentalement différentes.

Comprendre ces limites évite les erreurs. Ne confondez pas sécurité du transport et invulnérabilité totale sur le web. Soyez toujours vigilant lors de vos sessions.

Sélectionnez votre outil selon des critères techniques stricts

Pour finir, voici comment faire le tri parmi les offres pléthoriques du marché.

Synthèse des piliers d’un service VPN de qualité

Exigez des protocoles modernes comme WireGuard. Le chiffrement doit être au minimum de l’AES-256. C’est la base de toute sécurité sérieuse.

Privilégiez les serveurs RAM-only et les audits. Ces preuves techniques valent mieux que n’importe quel discours marketing. La transparence est la clé.

Activez toujours le Kill Switch en natif. C’est votre seule assurance contre les fuites imprévues.

Vous pouvez consulter notre test et verdict sur NordVPN pour valider votre choix.

Comprendre comment fonctionne un VPN est essentiel pour sécuriser votre vie numérique. En maîtrisant le chiffrement AES-256 et le tunneling, vous transformez votre connexion en un flux impénétrable. Adoptez dès maintenant un service audité avec kill switch pour garantir votre anonymat futur. Votre confidentialité réelle dépend de cette mécanique de précision.

4 réflexions au sujet de “Comment fonctionne un VPN ? Le guide technique de 2026”