⏱ Lecture : 24 min

L’industrie des réseaux privés virtuels repose sur une promesse de confidentialité qui, historiquement, a été démentie par plusieurs incidents judiciaires majeurs. En 2026, la question de la fiabilité technique et éthique se pose avec une acuité nouvelle pour les utilisateurs avertis.

On finit souvent par accorder sa confiance à des services dont le marketing no-logs masque des antécédents documentés de partage de données. Cet article analyse les faits réels derrière Les 5 VPN au passé controversé : faut-il encore leur faire confiance en 2026 ? afin de distinguer les réformes structurelles des simples promesses de façade.

- Critères d’évaluation de la fiabilité d’un VPN en 2026

- Synthèse comparative des antécédents et verdicts actuels

- IPVanish : analyse de l’incident Homeland Security et évolution technique

- PureVPN : retour sur l’affaire Ryan Lin et réformes structurelles

- Hotspot Shield : opacité persistante et soupçons de monétisation

- HideMyAss : poids de la juridiction britannique et héritage LulzSec

- NordVPN : gestion de crise exemplaire après l’intrusion de 2018

- Services vpn recommandés sans réserve pour la confidentialité

- Guide pratique pour auditer soi-même son fournisseur

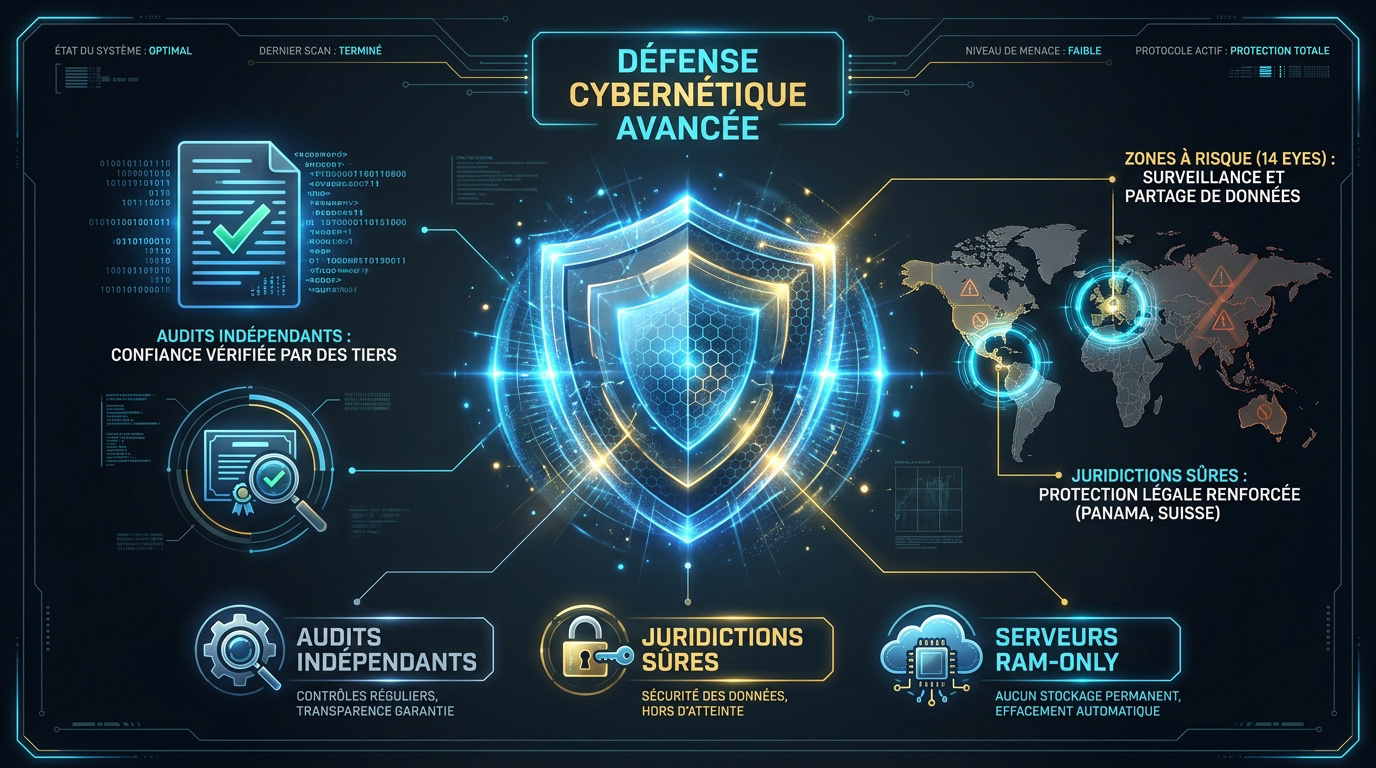

Critères d’évaluation de la fiabilité d’un VPN en 2026

NordVPN et Proton VPN dominent le marché grâce à leurs audits Deloitte récurrents et leurs infrastructures RAM-only. Les juridictions comme le Panama ou la Suisse priment sur les pays des 14 Eyes. Mullvad reste la référence pour l’absence totale de données personnelles.

Le marché des services de protection a radicalement changé. Pour juger de la pertinence d’un outil aujourd’hui, vous devez dépasser les promesses marketing et exiger des preuves tangibles de sécurité technique.

Rôle des audits indépendants et scope technique

Les audits menés par des cabinets comme Deloitte ou Cure53 sont devenus la norme indispensable. Ces examens rigoureux valident la politique no-logs réelle. Ils certifient la robustesse des applications face aux vulnérabilités critiques qui menacent votre vie privée.

Le scope technique de ces audits détermine leur crédibilité. L’examen doit impérativement couvrir l’intégralité de l’infrastructure serveur. Une simple vérification partielle du code source ne suffit pas à garantir une protection exhaustive contre les fuites.

Vous devez apprendre à effectuer une vérification technique régulière. Cette démarche assure que les paramètres de sécurité annoncés sont effectivement actifs sur votre propre connexion.

La fréquence est le dernier pilier de confiance. Un rapport datant de plus de deux ans perd toute sa valeur. Seule une récurrence annuelle garantit une fiabilité constante.

Impact des juridictions et alliances de renseignement

Les pays membres des 14 Eyes représentent un risque structurel majeur. Ces nations partagent activement leurs renseignements techniques. Cette coopération fragilise directement la promesse de confidentialité absolue faite par les fournisseurs basés dans ces zones occidentales.

Les lois de rétention locales peuvent être contraignantes. Dans certaines juridictions, les autorités forcent un VPN à enregistrer discrètement vos données. Ce processus s’accompagne souvent d’un ordre de silence, rendant le marketing no-logs totalement caduc et trompeur.

Il est utile de comprendre précisément ce qu’est un VPN et son cadre juridique. Cette base vous permet d’identifier les limites légales de chaque service.

Privilégiez les zones dites « safe » pour vos données. Des pays comme le Panama ou les Îles Vierges restent hors de portée des accords de partage automatique.

Transparence et outils de preuve technique

Les warrant canaries sont des signaux d’alarme essentiels. Ces messages publics vous préviennent si le fournisseur reçoit une injonction gouvernementale secrète. Leur disparition soudaine indique immédiatement que la confidentialité du service est compromise par une autorité.

L’adoption de serveurs RAM-only transforme la sécurité. Cette technologie assure qu’aucune donnée n’est écrite sur un disque dur physique. En cas de saisie ou de simple redémarrage, toutes les informations volatiles sont instantanément et définitivement effacées du système.

- Avantages des serveurs RAM pour la volatilité des données.

- Rôle des rapports de transparence pour l’historique judiciaire.

- Utilité du Kill Switch pour prévenir les fuites accidentelles.

La preuve technique doit primer. Les déclarations d’intentions marketing ne remplacent jamais une infrastructure vérifiable.

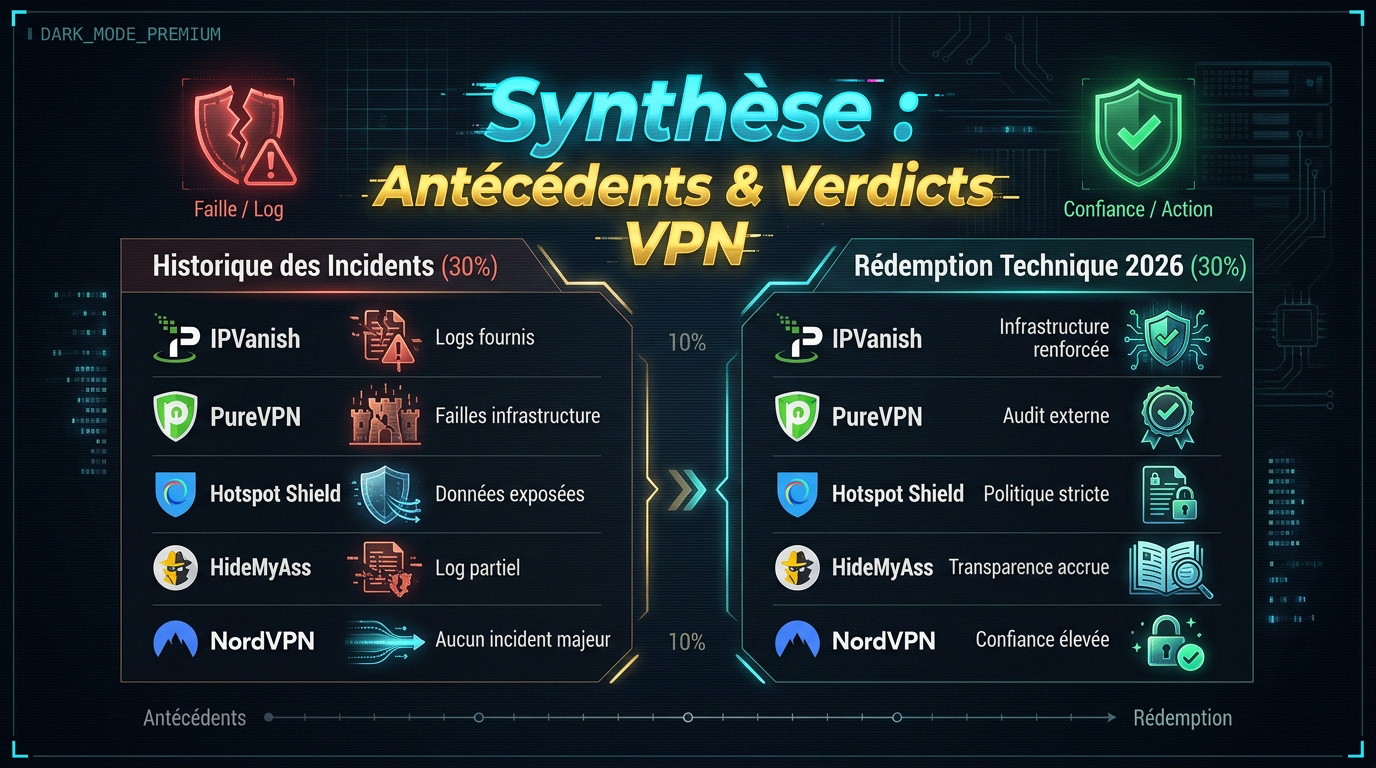

Synthèse comparative des antécédents et verdicts actuels

Après avoir posé les bases techniques, analysez comment les acteurs historiques ont réagi aux crises réelles. Distinguez les promesses marketing de la réalité technique pour évaluer leur fiabilité en 2026.

| Service VPN | Incident Majeur | Réaction Technique | Verdict 2026 |

|---|

| IPVanish | 2016 : Logs DHS | Audit 2022 | Nuancé |

| PureVPN | 2017 : Logs FBI | Audits KPMG | Acceptable |

| Hotspot Shield | 2017 : Plainte FTC | Pas d’audit | À éviter |

| HideMyAss | 2011 : Logs FBI | Rachat Gen | À éviter |

| NordVPN | 2018 : Breach | Audits Deloitte | Fiable |

La rédemption technique est possible, comme le prouve NordVPN. Pourtant, Hotspot Shield et HideMyAss manquent de garanties suffisantes. Vérifiez toujours la date du dernier audit indépendant pour valider les politiques no-logs.

IPVanish : analyse de l’incident Homeland Security et évolution technique

L’un des cas les plus documentés concerne IPVanish, dont le passé pèse encore lourdement sur sa réputation.

Chronologie des faits et fourniture de logs au DHS

En 2016, le Department of Homeland Security a mené une enquête criminelle. IPVanish a alors collaboré activement avec les autorités. Le service a transmis des logs détaillés concernant un utilisateur ciblé. Cette transmission a prouvé que des journaux de connexion existaient réellement.

Pourtant, le marketing de l’époque affirmait le contraire. La marque communiquait massivement sur une politique zéro log stricte. Cette contradiction flagrante a marqué un tournant. Le décalage entre les promesses et la réalité technique est devenu évident.

Pour comprendre comment les données transitent, consultez ce guide sur comment fonctionne un VPN. La gestion des serveurs détermine souvent le niveau de confidentialité réel. Les journaux d’activité sont des traces numériques persistantes.

La réaction des utilisateurs a été immédiate et massive. De nombreux clients ont résilié leur abonnement dès la révélation des faits. La confiance envers le fournisseur s’est effondrée brutalement. La transparence n’était plus qu’un lointain souvenir marketing.

Cet incident reste une cicatrice indélébile pour la marque. Les lois américaines imposent parfois des coopérations judiciaires opaques. La protection absolue des données y est structurellement complexe.

Changements de propriété et audit Leviathan Security

Plusieurs rachats successifs ont modifié la structure de l’entreprise. StackPath a d’abord acquis la société en 2017. J2 Global a ensuite repris les rênes en 2019. Ces manœuvres visaient à stabiliser l’image de marque.

En 2022, le cabinet Leviathan Security Group a audité l’infrastructure. L’objectif était de vérifier l’absence totale de journalisation des données. Les conclusions ont validé les nouvelles procédures de sécurité interne. L’examen a porté sur les configurations techniques réelles.

Des améliorations techniques majeures. L’architecture moderne réduit désormais les risques de fuites involontaires. Les serveurs font l’objet d’une gestion interne beaucoup plus rigoureuse. La sécurité logicielle a été renforcée en profondeur.

Vous pouvez comparer ces résultats avec cet avis sur CyberGhost 2026. Ce service a également suivi un processus d’audit indépendant. La transparence devient la norme.

Malgré ces efforts, le passé revient souvent hanter les forums spécialisés. La rédemption prend du temps dans le secteur de la cybersécurité. Les utilisateurs les plus anciens conservent une certaine méfiance.

Verdict 2026 sur la sécurité vs confidentialité

IPVanish demeure une solution performante pour les usages P2P intensifs. Les débits élevés autorisent des transferts rapides et stables. Il s’adresse prioritairement aux profils cherchant la performance brute. La vitesse est ici le principal argument de vente.

Toutefois, la juridiction américaine reste un point de vigilance majeur. Le service est soumis aux injonctions des National Security Letters. Ce cadre légal limite les garanties pour les dissidents politiques. L’anonymat total est difficile à garantir sous ce régime.

Face aux offres premium concurrentes, le positionnement est clair. C’est un outil de sécurité domestique efficace pour protéger vos connexions. Il ne peut cependant prétendre à la confidentialité radicale des services suisses. Le choix dépend de votre modèle de menace personnel.

Pour optimiser votre usage, découvrez le meilleur VPN torrent 2026. Le téléchargement sécurisé nécessite une infrastructure robuste et des débits constants. IPVanish y conserve une place de choix grâce à sa vélocité.

En résumé, c’est un choix solide pour le streaming quotidien. Pour la vie privée pure, la prudence reste de mise. Évaluez vos besoins réels avant de vous engager durablement.

PureVPN : retour sur l’affaire Ryan Lin et réformes structurelles

Tout comme IPVanish, PureVPN a dû faire face à une crise de confiance majeure après avoir aidé le FBI.

Analyse de l’affaire Ryan Lin et des logs FBI

En 2017, l’affaire Ryan Lin a ébranlé les fondations de PureVPN. La société a transmis des adresses IP au FBI pour identifier un harceleur présumé. Cette coopération a surpris les utilisateurs qui croyaient en l’absence totale de journaux d’activité.

L’identification a reposé sur un mécanisme précis de corrélation. Les logs de connexion ont permis de lier les sessions VPN avec les accès aux services personnels de l’individu. La preuve technique était alors irréfutable pour les autorités.

Consultez notre meilleur comparatif VPN 2026 pour voir le classement actuel des services testés. La transparence est désormais un critère éliminatoire dans nos évaluations rigoureuses.

La réaction de la communauté fut immédiate et cinglante. Le service a été vivement critiqué pour son manque de clarté contractuelle flagrant. Les conditions d’utilisation étaient jugées trompeuses par de nombreux experts en sécurité informatique.

Cet épisode a forcé l’entreprise à repenser son modèle en profondeur. La survie de la marque en dépendait directement face à la concurrence.

Migration vers les BVI et audits KPMG

PureVPN a justifié son déménagement aux Îles Vierges Britanniques par des raisons juridiques. Cette juridiction respecte strictement la vie privée. Elle n’impose aucune obligation légale de conservation des données numériques aux fournisseurs.

L’entreprise a instauré les audits « Always-on » réalisés par le cabinet KPMG. Ce système d’audit permanent vise à prouver l’intégrité de l’infrastructure. Les experts peuvent désormais vérifier les serveurs à tout moment.

Les rapports récents confirment une évolution technique majeure. Ils attestent que les serveurs ne stockent plus d’informations identifiables sur les utilisateurs. Le changement semble profond et validé par des tiers de confiance reconnus.

- Nouveaux protocoles supportés pour une sécurité accrue.

- Détails de l’audit KPMG validant la politique no-logs.

- Avantages des BVI en matière de protection juridique.

La transparence est devenue le nouveau fer de lance de la marque. C’est une stratégie nécessaire pour regagner les parts de marché perdues.

Positionnement actuel pour les profils non sensibles

En 2026, PureVPN propose des tarifs très agressifs pour des fonctionnalités complètes. Il attire un public large cherchant avant tout à débloquer des contenus géolocalisés. Le rapport qualité-prix reste un argument de poids pour l’utilisateur moyen.

Définissez vos besoins avant de souscrire. Pour un activiste ou un journaliste, le passif de l’entreprise peut rester rédhibitoire. On lui préférera souvent des acteurs n’ayant jamais failli à leur mission de confidentialité.

Apprenez comment changer de pays avec un VPN pour accéder à des catalogues internationaux en toute simplicité. Cette manipulation technique reste la fonction la plus sollicitée par le grand public.

L’interface utilisateur a bénéficié d’une refonte totale. L’application est devenue intuitive et stable sur tous les supports mobiles modernes. La simplicité d’usage compense parfois les doutes historiques pour les utilisateurs moins exigeants sur l’anonymat.

C’est un choix pragmatique pour le quotidien numérique. Mais ce n’est pas le coffre-fort ultime de l’anonymat absolu.

Hotspot Shield : opacité persistante et soupçons de monétisation

Si certains tentent de se racheter, d’autres comme Hotspot Shield cultivent une opacité inquiétante autour de leurs pratiques commerciales.

Examen de la plainte FTC et partage de données

Le Center for Democracy & Technology a déposé une plainte auprès de la FTC. Hotspot Shield est accusé de partager des données. Ces pratiques contredisent frontalement l’idée même d’un tunnel sécurisé. Vous devez rester vigilant face à ces allégations.

Le service a parfois injecté du code JavaScript pour orienter les utilisateurs. Ces redirections de trafic vers des sites partenaires posent de graves questions d’éthique. Une telle manipulation du flux web est inacceptable pour un outil de confidentialité. Votre sécurité ne doit pas être un levier commercial.

Comprenez bien les dangers des VPN gratuits avant de vous engager. La gratuité cache souvent des compromis techniques majeurs. Ne négligez jamais l’analyse des antécédents d’un fournisseur.

La version gratuite repose largement sur la collecte d’informations comportementales. Les identifiants d’appareils et adresses IP sont accessibles à des entités tierces. Rien n’est jamais vraiment gratuit dans le monde de la cybersécurité. Vous payez souvent avec vos données personnelles.

Manque de transparence sur les audits no-logs

Constatez l’absence de rapports publics récents sur la politique de confidentialité. Contrairement à ses concurrents, la marque ne publie pas d’audits techniques détaillés. Ce silence radio est un signal d’alerte majeur en 2026. La transparence est pourtant la base de la confiance.

L’entreprise mère, Pango, possède plusieurs outils de sécurité simultanément. La synergie entre ces différents services reste malheureusement floue. Le flux de données entre ces outils n’est pas documenté publiquement. Cette structure de monétisation complexe augmente les risques pour votre anonymat.

- Absence d’audit externe

- Partage avec les annonceurs

- Protocole propriétaire Hydra

Le protocole Hydra mise sur une rapidité importante. Son code fermé empêche toute vérification communautaire indépendante. La confiance repose uniquement sur les promesses de l’éditeur. Sans audit public, ces affirmations techniques restent invérifiables pour l’utilisateur.

Recommandation d’évitement pour les usages critiques

Pour protéger des sources sensibles ou des données bancaires, ce service est déconseillé. Les failles dans sa communication officielle masquent une réalité technique trop risquée. Ne confiez pas vos secrets à un acteur aux pratiques publicitaires ambiguës. Le verdict est sans appel pour la haute sécurité.

Il existe de nombreux services au même prix offrant des garanties supérieures. Des fournisseurs audités régulièrement assurent une protection bien plus robuste. Pourquoi prendre un risque inutile avec sa vie privée ? Privilégiez toujours des infrastructures transparentes et vérifiées.

Consultez ce comparatif entre Surfshark et NordVPN pour trouver de meilleures options. Ces alternatives offrent des rapports d’audit récents et fiables. Faites un choix éclairé pour votre protection numérique.

Un VPN qui monétise vos habitudes de navigation n’est pas un outil de protection. C’est en réalité un mouchard déguisé sous un marketing agressif. La vigilance est votre meilleure défense contre ces pratiques. Ne laissez pas les promesses de vitesse masquer ces lacunes.

HideMyAss : poids de la juridiction britannique et héritage LulzSec

Le cas de HideMyAss illustre parfaitement comment les lois d’un pays peuvent outrepasser n’importe quelle politique de confidentialité.

Dossier LulzSec et limites de la coopération judiciaire

En 2011, l’affaire LulzSec a ébranlé le secteur. Le fournisseur a transmis des logs au FBI. Ces données ont permis d’arrêter un pirate informatique. Cet événement a brisé la confiance de nombreux utilisateurs à l’époque.

L’entreprise a rapidement clarifié sa position officielle. HMA affirme respecter scrupuleusement les lois locales. Étant basée au Royaume-Uni, elle obéit aux injonctions judiciaires. Elle ne peut simplement pas ignorer les ordres des tribunaux britanniques.

Vous devez comprendre l’impact géographique pour évaluer votre sécurité réelle. Le choix de l’emplacement du serveur ne suffit pas si le siège social est exposé.

Les conséquences sur l’image de marque sont durables. HMA a perdu son statut de protecteur radical. Elle symbolise désormais les limites concrètes du VPN. La justice peut forcer la main aux services les plus populaires.

Risques liés à la juridiction 5 Eyes au Royaume-Uni

Le Royaume-Uni impose des lois de rétention strictes. L’Investigatory Powers Act oblige à conserver l’historique de navigation. L’anonymat devient une notion fragile sous ce cadre législatif. Les autorités disposent de pouvoirs d’interception très étendus.

La vulnérabilité face aux demandes gouvernementales est structurelle. Les agences collaborent activement au sein de l’alliance 5 Eyes. Une donnée saisie à Londres circule vers Washington. Le partage de renseignements est automatique entre ces nations partenaires.

Comparez attentivement les juridictions entre NordVPN et ExpressVPN pour mesurer les différences. Certains pays offrent une protection légale bien supérieure.

Le cadre légal du chiffrement reste une zone d’ombre. Les autorités exigent parfois des accès techniques spécifiques. La lutte contre le terrorisme justifie souvent ces mesures. Le risque de backdoor demeure une préoccupation majeure pour les experts.

Impact du rachat par Gen Digital sur la vie privée

L’intégration au sein de Gen Digital change la donne. Ce géant contrôle également les marques Norton et Avast. Ces entreprises se concentrent historiquement sur les logiciels antivirus. Cette concentration massive fait craindre un croisement des bases de données.

La pertinence pour votre confidentialité dépend de vos besoins. Le service suffit pour contourner un blocage géographique simple. Pour échapper à une surveillance d’État, passez votre chemin. La structure actuelle privilégie la conformité légale au secret absolu.

- Historique judiciaire lourd

- Juridiction britannique risquée

- Intégration corporate massive

HideMyAss est désormais un produit de sécurité standard. Il s’adresse avant tout au grand public. La marque privilégie l’approche commerciale à l’anonymat pur. Elle a délaissé sa spécificité technique pour rejoindre un catalogue logiciel global.

NordVPN : gestion de crise exemplaire après l’intrusion de 2018

Contrairement aux échecs précédents, certains leaders ont su transformer un incident technique en une opportunité de renforcer leur sécurité.

Analyse technique du breach serveur en Finlande

L’intrusion de 2018 ciblait un serveur loué en Finlande. Un centre de données tiers a laissé un accès de gestion non sécurisé. L’attaquant a pu observer le trafic réseau. Il n’a toutefois pas réussi à l’intercepter ni à le modifier.

Aucune donnée utilisateur n’a fuité durant cet incident. Le système ne stockait aucun log d’activité à ce moment-là. Les clés de chiffrement essentielles sont restées inaccessibles. L’intrus n’a donc pu extraire aucune information personnelle identifiable.

Vous pouvez consulter ce comparatif de sécurité entre CyberGhost et NordVPN pour approfondir. Cela permet de mesurer les standards actuels. La protection des données reste le critère numéro un.

NordVPN a tardé à rendre l’affaire publique, provoquant des critiques. Ce délai de communication a suscité d’importants débats. Pourtant, la réponse technique ultérieure s’est avérée radicale. L’entreprise a choisi la transparence totale après ce retard initial.

Cet incident a servi de catalyseur pour une refonte totale. La sécurité est passée au niveau supérieur. L’infrastructure a été entièrement repensée.

Transition vers l’infrastructure RAM-only et audits Deloitte

NordVPN a migré l’intégralité de son réseau vers des serveurs RAM-only. Ce matériel fonctionne uniquement sur la mémoire vive. Tout stockage persistant sur disque devient physiquement impossible. Les données s’effacent à chaque redémarrage.

Le cabinet Deloitte a vérifié plusieurs fois la politique de non-journalisation. Ces audits successifs confirment l’absence de logs. Chaque rapport atteste que les promesses marketing correspondent à la réalité technique. Les processus de déploiement sont scrupuleusement examinés.

Voici les piliers de cette nouvelle architecture sécurisée :

- Serveurs RAM-only garantissant l’effacement des données.

- Audits Deloitte réguliers validant la politique no-logs.

- Réseau de serveurs colocalisés pour un contrôle total.

Le fournisseur déploie désormais ses propres serveurs colocalisés. NordVPN possède son matériel dans des centres de données stratégiques. Cela réduit la dépendance envers des prestataires tiers. La maîtrise de la chaîne matérielle est ainsi renforcée.

La transparence est devenue un argument de vente majeur. Les preuves sont là pour rassurer les plus sceptiques. La confiance se gagne par des faits vérifiables.

Pourquoi ce service reste une référence de fiabilité

L’entreprise a investi massivement dans la sécurité offensive après l’incident. Elle a lancé un programme de « bug bounty » très généreux. Des chercheurs indépendants traquent désormais les vulnérabilités. Cette démarche proactive renforce la robustesse du code.

La juridiction panaméenne offre des bénéfices considérables pour la confidentialité. Le Panama ne participe à aucune alliance de renseignement majeure. C’est un bouclier juridique de premier ordre. Vos données échappent aux saisies arbitraires internationales.

Pour faire un choix éclairé, consultez ce comparatif des meilleurs services VPN actuels. Vous y trouverez les solutions les plus performantes. Comparez les options selon vos besoins réels.

Le double VPN et l’obfuscation renforcent la protection utilisateur. Ces fonctionnalités avancées sont cruciales dans les pays pratiquant la censure. Le service évolue constamment pour contrer les menaces. La résilience technique est au cœur de leur stratégie.

En 2026, NordVPN incarne la résilience technique. Il a su apprendre de ses erreurs passées. Sa position de leader est aujourd’hui justifiée par des audits concrets.

Services vpn recommandés sans réserve pour la confidentialité

Pour ceux qui ne veulent faire aucun compromis, certains services ont été conçus dès le départ avec une éthique de protection absolue.

Proton VPN et la protection sous juridiction suisse

Les lois helvétiques sur le secret sont extrêmement protectrices. Elles offrent un cadre légal solide contre les demandes d’accès arbitraires des gouvernements étrangers. Vous bénéficiez ainsi d’une neutralité politique reconnue.

Toutes les applications de Proton sont auditables par n’importe qui. Cette transparence totale permet de vérifier qu’aucune porte dérobée n’est présente dans le code. L’open-source garantit que les promesses techniques sont réellement tenues.

Si votre fournisseur actuel manque de clarté, vous pouvez résilier votre vpn et obtenir un remboursement pour migrer vers Proton. C’est une démarche simple pour sécuriser vos données.

Le trafic passe par des serveurs ultra-sécurisés avant de quitter le réseau. Cela protège contre les attaques de corrélation de trafic complexes. Votre adresse IP réelle reste ainsi masquée derrière plusieurs couches physiques.

Mullvad et le modèle radical de pseudonymat

Mullvad ne demande ni email ni mot de passe. Un simple numéro généré aléatoirement sert d’identifiant, garantissant un anonymat total. Vous n’existez pas dans leur base de données nominative.

Le service refuse de payer des influenceurs pour sa promotion. Cette indépendance financière garantit que les recommandations ne sont jamais biaisées par des commissions. Le produit se vend par sa seule performance technique.

Pour approfondir vos connaissances sur les outils de protection, consultez les ressources de VPN Malin. Vous y trouverez des analyses factuelles sur l’état du marché actuel.

Mullvad accepte les envois de cash par courrier postal. C’est le niveau ultime de discrétion pour éviter toute trace bancaire lors de l’achat. Vous glissez vos billets dans une enveloppe et restez invisible.

Comparatif des fonctionnalités de sécurité avancées

Certains fournisseurs préparent déjà l’avenir en protégeant les données contre les futurs supercalculateurs. C’est un investissement crucial pour la pérennité de la vie privée. Vous devez anticiper les menaces de demain dès aujourd’hui.

Un utilisateur lambda choisira la simplicité de Proton. Un expert en cybersécurité se tournera vers la radicalité de Mullvad. Votre choix doit dépendre uniquement de votre niveau d’exigence et de votre profil de risque.

- Chiffrement post-quantique

- Kill Switch système

- Protection contre les fuites DNS

Cette fonction coupe internet si le VPN déconnecte accidentellement. Elle évite que votre véritable adresse IP ne soit exposée, même pendant une fraction de seconde. C’est le dernier rempart indispensable pour votre sécurité numérique.

Guide pratique pour auditer soi-même son fournisseur

Pour finir, ne vous fiez pas uniquement aux avis. Apprenez à vérifier par vous-même la solidité de votre protection.

Lecture et interprétation des rapports d’audit technique

Identifiez les points de vigilance. Un bon rapport doit mentionner l’accès complet aux serveurs de production. Si l’audit se limite au code source des applications, sa portée est malheureusement trop restreinte.

Distinguez les types d’audits. Un examen de sécurité cherche des failles techniques. Un audit no-logs vérifie si des données sont réellement écrites sur les disques.

Utilisez ce guide pour tester les fuites de votre connexion. Cette vérification technique complète l’analyse des rapports officiels. Assurez-vous que votre adresse IP réelle reste masquée.

Analysez la réputation du cabinet. Deloitte, PwC ou Cure53 sont des références sérieuses. Méfiez-vous des rapports signés par des entreprises inconnues ou sans expérience en cybersécurité.

Un audit est une photo à un instant T. Il doit être renouvelé chaque année.

Surveillance des warrant canaries et rapports de transparence

Apprenez à repérer la disparition d’un warrant canary. Si la page dédiée n’est plus mise à jour, c’est souvent mauvais signe. Cela signifie probablement que le fournisseur a reçu une injonction légale.

Vérifiez la fréquence des rapports de transparence. Un service sérieux publie ces documents tous les six mois. Ils listent le nombre de requêtes reçues et traitées.

Consultez ce comparatif des services VPN pour voir qui publie ses rapports. La transparence est un indicateur majeur de fiabilité. Comparez les pratiques des leaders du marché.

Scruter les changements de conditions générales. Une modification subtile du vocabulaire peut cacher un changement de politique de logs. Restez attentif aux notifications par email de votre fournisseur.

La vigilance est le prix de la liberté. Ne laissez jamais votre sécurité en pilotage automatique.

La fiabilité d’un VPN en 2026 repose sur des preuves techniques, des audits récurrents et une juridiction protectrice. Pour sécuriser votre navigation, privilégiez les acteurs transparents comme NordVPN ou Proton VPN. Agissez maintenant pour garantir votre anonymat : la protection de vos données n’attend pas. Votre vie privée mérite une vigilance sans faille.