⏱ Lecture : 14 min

La capitalisation des principaux services de protection numérique a explosé ces dernières années, mais posséder un outil ne garantit pas son efficacité. De nombreux utilisateurs naviguent avec un sentiment de sécurité trompeur alors que leur tunnel de chiffrement présente des brèches invisibles. Vous risquez d’exposer votre identité réelle à chaque clic sans même le savoir.

Ce guide vous explique comment vérifier votre VPN pour auditer votre connexion en moins de cinq minutes. Nous allons vérifier ensemble l’étanchéité de votre protection à travers cinq tests techniques rigoureux afin de neutraliser toute fuite de données.

- Pourquoi tester son VPN ? Les 4 fuites possibles

- Test #1 : Vérifier que votre IP a changé

- Test #2 : Détecter une fuite DNS

- Test #3 : Détecter une fuite WebRTC

- Comment détecter une fuite IPv6 ?

- 5 étapes pour tester le kill switch

- Outils en ligne : 5 sites de test recommandés

- Que faire si une fuite est détectée ?

- Recommandations VPN sans fuites avérées

- Routine de vérification mensuelle

Pourquoi tester son VPN ? Les 4 fuites possibles

Un VPN efficace doit masquer l’IP, bloquer les requêtes DNS du FAI et sécuriser les flux WebRTC/IPv6. Ces quatre points de rupture techniques, vérifiables via des outils comme ipleak.net, garantissent l’étanchéité de votre tunnel de chiffrement. Tester NordVPN, un des leaders du marché

Comprendre les failles de sécurité est la première étape pour garantir une navigation réellement anonyme et sécurisée.

Les failles techniques exposant votre identité

Une fuite IP ou DNS signifie que votre trafic sort du tunnel chiffré. Votre adresse réelle devient alors visible par les sites consultés. Cela annule tout l’intérêt de votre protection.

Les protocoles WebRTC et IPv6 contournent souvent les protections standards. Ils révèlent votre localisation géographique précise aux serveurs distants. Les navigateurs activent généralement ces options par défaut sans vous prévenir.

Le tunnel de chiffrement doit être parfaitement étanche. Sans cette intégrité, le cryptage devient totalement inutile. Vos données circulent alors en clair sur votre réseau local et internet.

Risques liés au tracking et à la surveillance

Votre fournisseur d’accès internet enregistre chaque site visité par défaut. Une fuite DNS lui redonne immédiatement ce pouvoir de tracking. Il peut alors surveiller l’intégralité de votre historique.

Les régies publicitaires utilisent votre adresse IP pour vous cibler précisément. Sans protection, votre profilage numérique devient permanent et intrusif. La géolocalisation permet également de restreindre vos accès aux contenus.

Pour éviter ces désagréments, vérifiez ce qu’est un VPN et comment il sécurise vos échanges. Une configuration rigoureuse élimine ces risques de surveillance persistante.

Test #1 : Vérifier que votre IP a changé

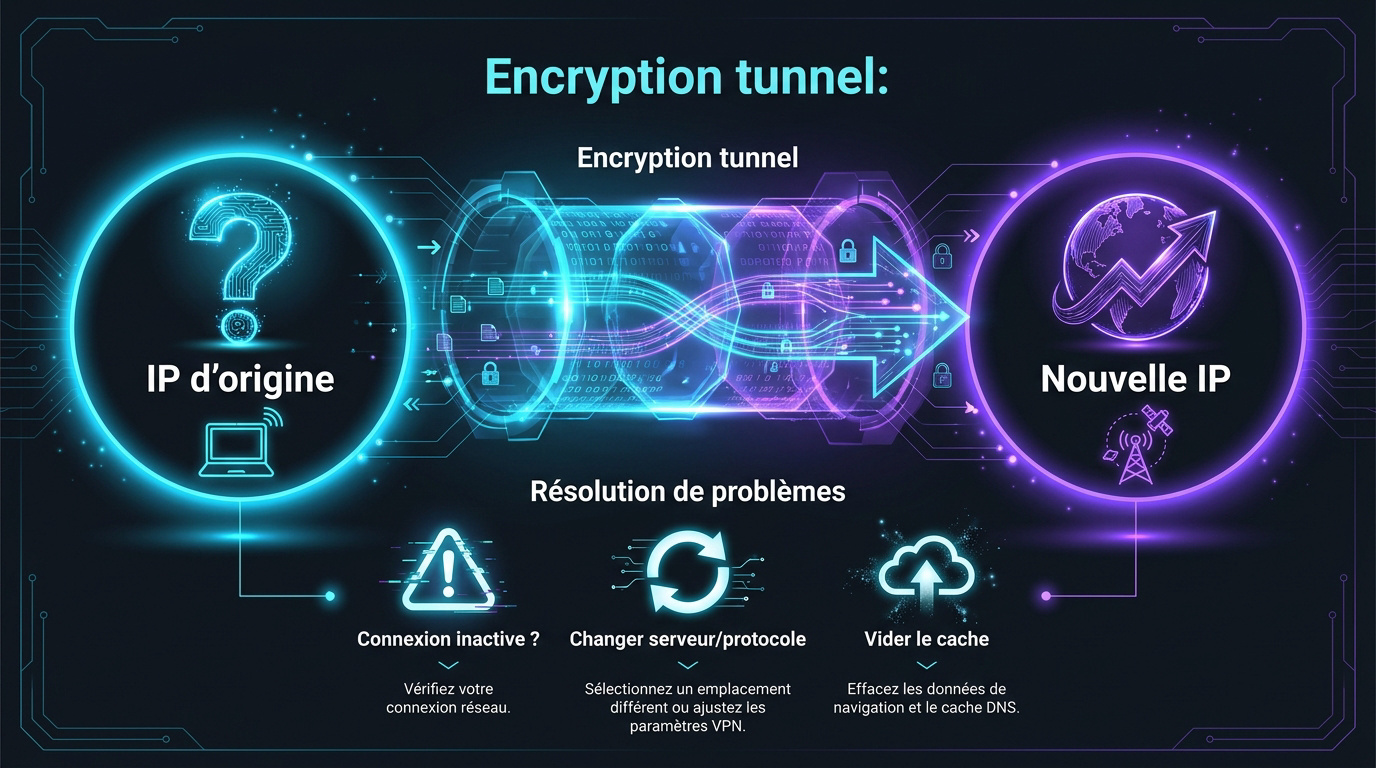

Une fois les risques identifiés, la première étape concrète consiste à valider le changement effectif de votre adresse IP afin de garantir votre anonymat.

Protocole de vérification avec ipleak.net

Rendez-vous sur le site ipleak.net sans activer votre VPN. Notez soigneusement l’adresse IP d’origine qui s’affiche à l’écran. C’est votre point de référence initial pour ce test de sécurité.

Activez ensuite votre service de protection immédiatement. Rafraîchissez la page de test sans attendre. Vérifiez que les chiffres affichés ont totalement changé et que la localisation indique désormais un pays étranger.

- IP publique visible

- Localisation du serveur

- Nom de l’hébergeur réseau

Résolution des problèmes de connexion inactive

Identifiez rapidement les causes d’un échec de masquage. Parfois, l’application affiche une connexion active erronée alors que le tunnel n’est pas réellement établi. Votre sécurité reste alors compromise.

Appliquez des solutions de reconnexion rapide pour corriger le tir. Changez de serveur géographique ou modifiez le protocole utilisé. Relancez le logiciel pour forcer une nouvelle attribution d’IP fonctionnelle.

Videz systématiquement le cache de votre navigateur. Les logiciels de navigation conservent parfois d’anciennes données de connexion. Un redémarrage complet du navigateur règle souvent ce souci technique persistant.

Test #2 : Détecter une fuite DNS

Une fois votre IP masquée, assurez-vous que vos requêtes de navigation ne transitent plus par les serveurs de votre opérateur habituel.

Importance du masquage des requêtes de navigation

Les serveurs DNS traduisent les noms de sites en adresses IP. Sans protection, votre FAI visualise l’intégralité de votre historique. Cette visibilité expose vos habitudes à une surveillance constante.

Le traçage persiste si le VPN n’achemine pas lui-même ces requêtes. Si elles sortent du tunnel, votre anonymat s’effondre instantanément. C’est une faille technique très courante qui compromet votre vie privée.

Pour garantir une étanchéité totale, consultez notre comparatif des meilleurs VPN et choisissez un service gérant ses propres serveurs. Une protection robuste empêche toute fuite vers des tiers.

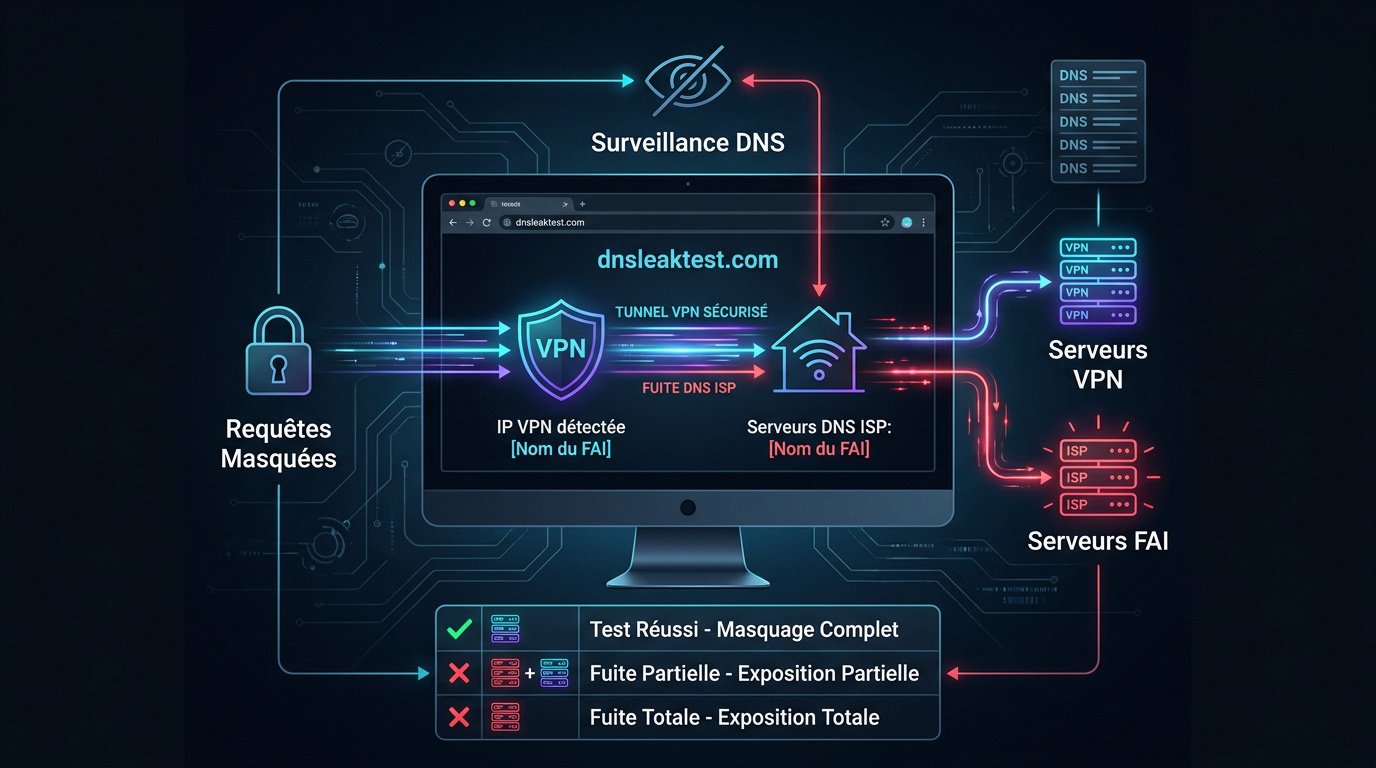

Interprétation des serveurs affichés sur dnsleaktest.com

Utilisez dnsleaktest.com pour lancer un « Extended Test ». Cet outil analyse plusieurs serveurs simultanément pour détecter toute anomalie. Patientez jusqu’à la fin du processus complet.

Analysez la liste des serveurs détectés. Si le nom de votre FAI apparaît, la fuite est confirmée. Vous devez uniquement voir les serveurs de votre VPN. Vérifiez bien les drapeaux affichés.

| État du test | Serveurs visibles | Diagnostic |

|---|---|---|

| Test réussi | VPN uniquement | ✅ OK |

| Fuite partielle | Mélange | ❌ Risque |

| Fuite totale | FAI uniquement | ❌ Danger |

Test #3 : Détecter une fuite WebRTC

Après avoir validé votre adresse IP et vos serveurs DNS, vous devez impérativement examiner une faille plus insidieuse liée à votre navigateur.

Dangerosité des protocoles de communication en temps réel

Le WebRTC facilite les échanges audio et vidéo directement depuis votre navigateur. Ce protocole améliore la fluidité des appels en ligne. Il communique toutefois sans intermédiaire avec votre matériel informatique.

Cette technologie peut contourner le tunnel sécurisé de votre VPN. Votre navigateur envoie alors des paquets de données hors protection. Votre adresse IP interne se retrouve ainsi exposée aux sites consultés.

Utilisez browserleaks.com pour vérifier immédiatement cette vulnérabilité spécifique. Le site affiche les adresses IP détectées via des scripts JavaScript. Comparez scrupuleusement ces résultats avec l’adresse IP de votre VPN.

Paramétrage du navigateur pour bloquer les fuites

Installez des extensions de sécurité dédiées pour neutraliser ce risque. Des outils comme uBlock Origin bloquent efficacement le WebRTC. C’est une solution simple pour garantir votre anonymat.

Modifiez les réglages internes de votre logiciel de navigation. Sur Firefox, accédez à about:config pour désactiver manuellement l’option media.peerconnection.enabled. Chrome nécessite souvent un plugin tiers pour obtenir un résultat identique.

Sachez que les meilleurs services, comme ceux présentés dans notre comparatif CyberGhost vs NordVPN, incluent nativement ce blocage. Activez simplement l’option dans leurs paramètres pour supprimer définitivement cette faille technique.

Comment détecter une fuite IPv6 ?

Au-delà de l’IPv4 classique, le protocole IPv6 représente un risque croissant car il est souvent ignoré par les configurations VPN basiques.

Identification du trafic contournant le tunnel

Utilisez le site ipv6leak.com pour effectuer un test rapide. Cet outil vérifie instantanément si votre adresse IPv6 réelle est visible sur le réseau. De nombreux fournisseurs VPN ne gèrent que le protocole IPv4.

Si votre tunnel ignore l’IPv6, votre trafic circule en clair sur internet. Votre identité fuit alors sur les réseaux modernes. Les sites compatibles avec ce protocole identifieront votre véritable localisation sans difficulté.

Effectuez ces vérifications pour confirmer votre anonymat :

- Vérification de l’adresse IPv6

- Test de connectivité

- Comparaison avec l’IP VPN

Désactivation de l’IPv6 au niveau du système

Désactivez l’IPv6 sur Windows en accédant aux propriétés de votre carte réseau. Décochez simplement la case « Protocole Internet version 6 (TCP/IPv6) ». Cette manipulation force l’intégralité de votre trafic à passer par l’IPv4.

Configurez macOS via le terminal pour une coupure nette. La commande « networksetup -setv6off » permet de neutraliser le protocole proprement. C’est une méthode radicale mais redoutable pour garantir votre étanchéité numérique.

Privilégiez toujours l’activation de la protection native dans votre application. Les meilleures solutions VPN intègrent un interrupteur dédié à l’IPv6. Activez cette option pour automatiser votre sécurité sans intervention manuelle constante.

5 étapes pour tester le kill switch

La sécurité ne serait pas complète sans tester le bouton d’arrêt d’urgence, votre ultime rempart en cas de défaillance du serveur. Pour garantir votre anonymat, vous devez valider que ce mécanisme bloque réellement tout trafic lors d’une rupture de tunnel.

Méthode de test par déconnexion forcée

Simulez une panne réseau volontaire pour éprouver la réactivité du logiciel. Déconnectez-vous brutalement du serveur VPN pendant qu’une page de test comme ipleak.net est active. Observez immédiatement si votre accès internet se coupe totalement.

Vérifiez la réaction du système d’exploitation avec rigueur. Si une page web se charge encore, le kill switch a échoué. Votre IP réelle est alors exposée. Le logiciel doit impérativement bloquer tout trafic sortant pour rester efficace.

Consultez ce comparatif entre NordVPN et ExpressVPN pour analyser leurs performances de sécurité. Ces tests simples garantissent que votre protection ne repose pas sur une simple promesse marketing.

Configuration pour une sécurité maximale

Différenciez le kill switch applicatif et système pour un réglage optimal. Le premier ne coupe que certaines apps prédéfinies. Le second verrouille toute la connexion réseau de l’appareil, offrant une barrière beaucoup plus robuste.

Choisissez les réglages les plus stricts dans vos paramètres. Activez l’option « Permanent Kill Switch » si votre fournisseur la propose. Cela empêche toute fuite lors du démarrage de l’ordinateur. Votre sécurité devient alors un processus automatique.

Effectuez des tests réguliers pour maintenir ce niveau de protection. Les mises à jour logicielles peuvent parfois désactiver ces options critiques. Vérifiez systématiquement ce paramètre après chaque installation majeure de votre système ou du client VPN.

Outils en ligne : 5 sites de test recommandés

Pour simplifier votre routine, voici une sélection des meilleures plateformes gratuites pour auditer votre connexion en quelques clics.

Plateformes tout-en-un pour un diagnostic rapide

Utilisez ipleak.net pour un bilan complet. Il teste l’IP, le DNS et le WebRTC. C’est l’outil le plus polyvalent.

Explorez browserleaks.com pour des tests avancés. Il analyse l’empreinte de votre navigateur. Vous y trouverez des détails sur Flash ou Java. C’est idéal pour les utilisateurs exigeants.

- ipleak.net

- dnsleaktest.com

- browserleaks.com

- ipv6leak.com

- speedtest.net

Analyse de l’impact sur la vitesse de connexion

Mesurez la latence avec le VPN actif. Utilisez speedtest.net pour comparer les débits. Un bon VPN ne doit pas trop ralentir.

Vérifiez l’intégrité du logiciel utilisé. Assurez-vous que l’application est officielle. Évitez les versions modifiées ou douteuses.

Précisez l’importance de tester plusieurs serveurs. La vitesse varie selon la charge. Trouvez le meilleur compromis entre sécurité et rapidité.

Que faire si une fuite est détectée ?

Si vos tests révèlent une faille, pas de panique : des solutions simples permettent de restaurer l’étanchéité de votre tunnel.

Dépannage rapide et changement de protocole

Passez au protocole WireGuard immédiatement. Il est plus stable que l’ancien OpenVPN. Les reconnexions sont aussi beaucoup plus rapides.

Videz le cache DNS de votre système. Utilisez la commande « ipconfig /flushdns » sur Windows. Cela élimine les anciennes requêtes stockées. Votre navigation repart sur des bases saines.

Pour une protection optimale, consultez notre comparatif entre Surfshark et NordVPN afin de choisir un service robuste.

Vérification de l’intégrité du logiciel VPN

Mettez à jour votre application VPN. Les développeurs corrigent souvent des failles critiques. Ne restez jamais sur une version obsolète.

Réinstallez proprement le logiciel si besoin. Supprimez tous les fichiers de configuration anciens. Une installation neuve résout les bugs persistants.

Contactez le support technique du fournisseur. Expliquez précisément la nature de la fuite. Ils peuvent ajuster vos paramètres à distance.

Recommandations VPN sans fuites avérées

Pour éviter ces tracas techniques, choisir un fournisseur dont l’infrastructure a été auditée par des experts indépendants est la meilleure stratégie.

Fournisseurs offrant une protection robuste par défaut

NordVPN et ExpressVPN constituent des références incontournables sur le marché actuel. Leurs systèmes bloquent nativement toutes les fuites potentielles lors de vos sessions. Ils subissent des audits de sécurité réguliers par des cabinets comme Deloitte ou KPMG.

Mettez en avant les fonctions avancées pour sécuriser votre navigation. Le Double VPN ou l’Obfuscation renforcent l’anonymat de manière significative. Ces options sont idéales pour les réseaux censurés. La protection contre les menaces est directement intégrée aux applications.

Consultez cet avis détaillé sur ExpressVPN pour comprendre pourquoi ce service reste un leader. Une configuration solide garantit votre tranquillité. Ne négligez jamais la qualité de votre fournisseur.

Avantages du protocole WireGuard pour la stabilité

Analysez la fiabilité de WireGuard pour vos connexions quotidiennes. Ce protocole moderne utilise un code simplifié et épuré. Il réduit drastiquement les risques de bugs ou de défaillances logicielles.

Son rôle anti-fuite est primordial pour votre sécurité. La connexion se rétablit instantanément après une coupure réseau imprévue. Vos données ne restent jamais exposées longtemps aux yeux de votre fournisseur d’accès.

Concluez sur la performance globale de cette technologie. WireGuard offre le meilleur débit actuel pour le streaming ou le téléchargement. C’est le standard pour une sécurité durable et une stabilité sans faille.

Routine de vérification mensuelle

La sécurité numérique n’est pas un état figé, mais un processus continu qui nécessite des contrôles réguliers pour rester efficace.

Fréquence de maintenance pour une sécurité durable

Les infrastructures réseau évoluent sans cesse. La nécessité de tests mensuels est réelle car un contrôle rapide prévient les régressions techniques imprévues. Maintenez votre anonymat avec rigueur.

Appliquez une checklist de deux minutes. Testez l’IP, le DNS et le Kill Switch systématiquement. C’est le minimum pour rester protégé. Notez les résultats pour comparer vos performances ultérieurement.

Soyez vigilant lors de vos déplacements. Les réseaux Wi-Fi publics sont totalement imprévisibles. Testez votre VPN dès la première connexion pour éviter toute exposition de vos données personnelles.

Contrôle post-mise à jour du système d’exploitation

Surveillez attentivement les mises à jour Windows. Microsoft réinitialise parfois certains paramètres réseau par défaut. Votre configuration IPv6 pourrait ainsi être réactivée automatiquement sans votre consentement.

Restez alerte face aux changements de macOS. Apple modifie souvent la gestion des interfaces réseau internes. Vérifiez que votre VPN conserve la priorité sur le trafic pour éviter les fuites.

Privilégiez l’automatisation de vos outils de sécurité. Utilisez des réglages qui persistent après chaque redémarrage système. Cela limite les erreurs humaines fréquentes et garantit une protection constante et fiable.

La sécurité de votre tunnel chiffré repose sur l’absence totale de fuites IP, DNS et WebRTC. Pour maintenir cet anonymat, effectuez ces cinq tests mensuellement et assurez-vous que votre kill switch est actif. Protégez durablement votre vie privée en adoptant dès aujourd’hui cette routine de vérification essentielle.

4 réflexions au sujet de “Comment vérifier mon VPN et tester les fuites ?”